Guide

Angebots-Checkliste für SIEM-Systeme der nächsten Generation

Leitfaden ansehenBerichte, Whitepaper, CrowdCasts und mehr

Entdecken Sie wichtige Themen, Trends und Ereignisse in der Cyberbedrohungslandschaft.

Bericht herunterladen

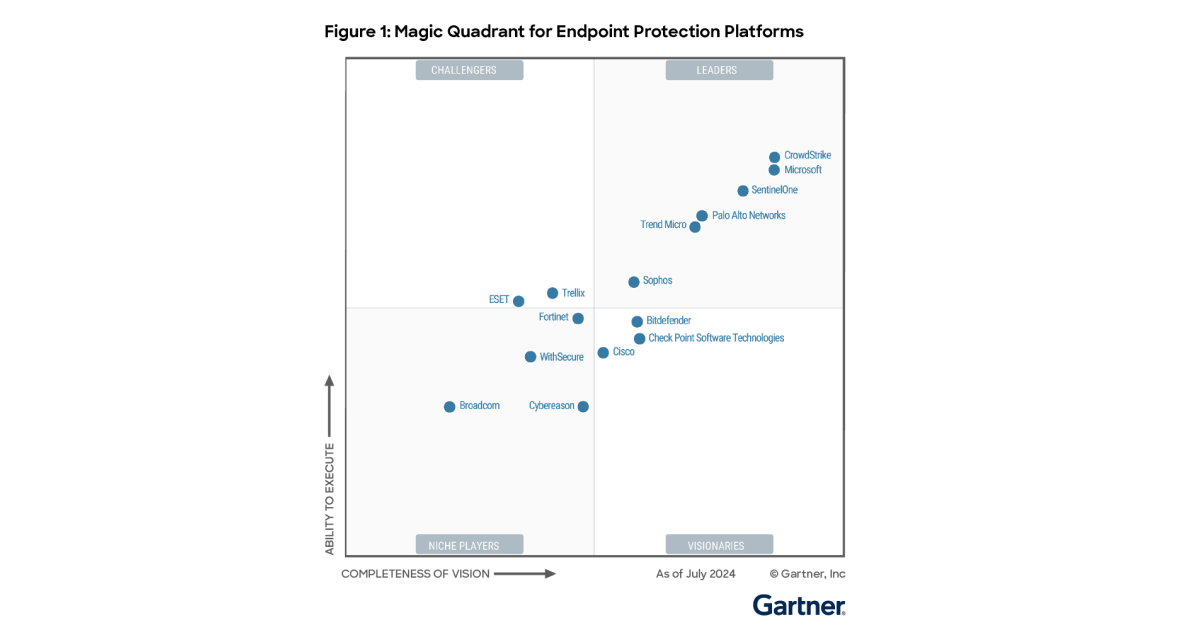

CrowdStrike zum fünften Mal in Folge im Gartner® Magic Quadrant™ 2024 als ein führendes Unternehmen für Endgeräteschutz-Plattformen ernannt.

Bericht herunterladenAlle Ressourcen

Filtern nach

Kundenbericht

Führender Technologie-Distributor setzt auf umfassende IT-Security für die Bedrohungslandschaft von…

Kundenbericht ansehen

Kundenbericht

CrowdStrike hilft führendem E-Recruiting-Unternehmen persönliche Inhalte von Tausenden von Arbeitssuchenden…

Kundenbericht ansehen

Kundenbericht

Führender österreichischer Futtermittelproduzent setzt auf Cloud-basierte IT-Security, um Geschäftsbetrieb rund…

Kundenbericht ansehen

Kundenbericht

Internationaler Technologiekonzern schützt IT-Infrastruktur mit Cloud-basierter Sicherheit von CrowdStrike

Kundenbericht ansehen

Kundenbericht

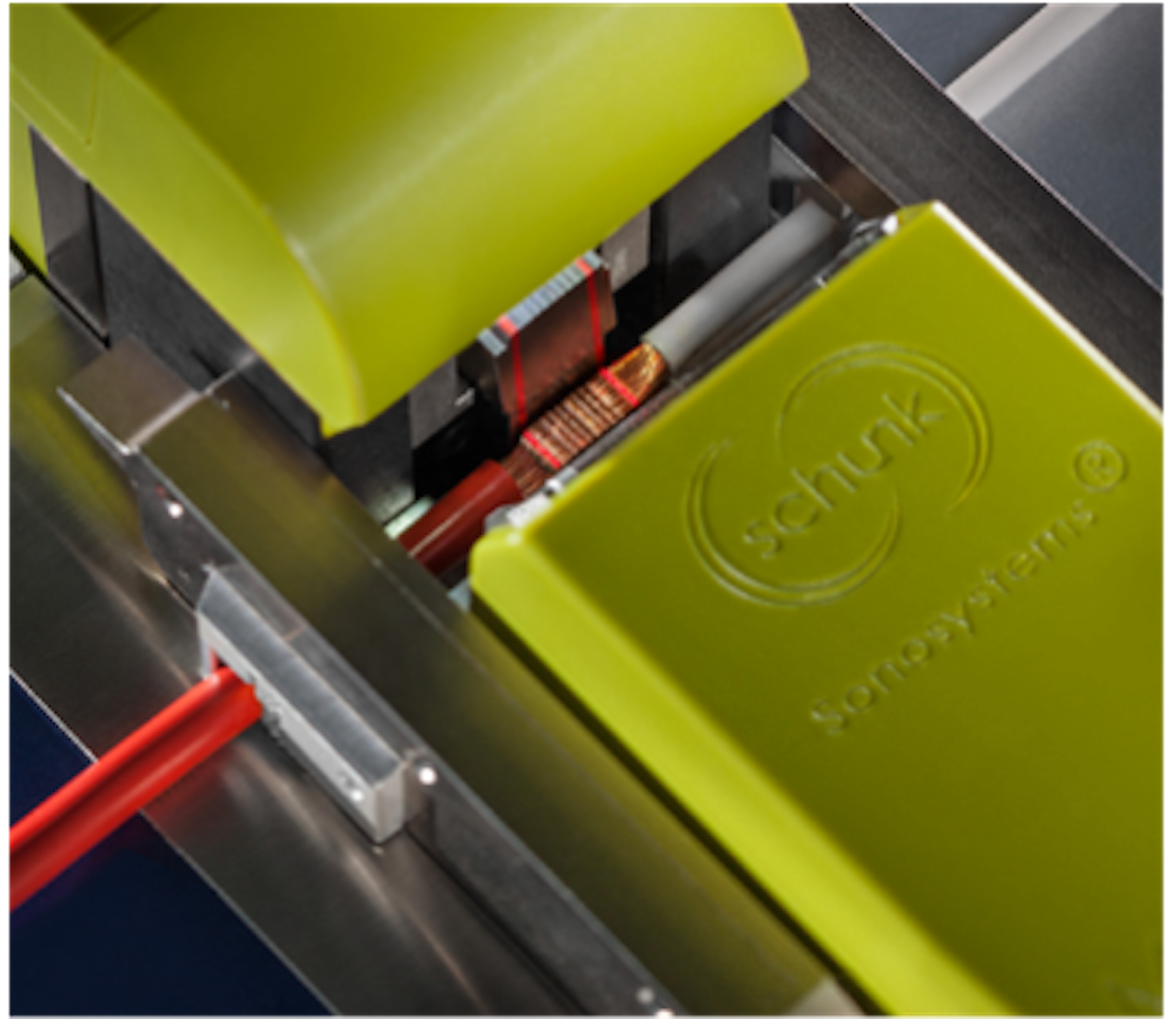

CrowdStrike bei TDK Electronics: Hersteller für elektronische Bauelemente macht Cloud…

Kundenbericht ansehen

Kundenbericht

Führender eurasischer Rohstoff-, Baustoff- und Fliesenproduzent setzt zum Schutz vor…

Kundenbericht ansehen

Whitepaper

Die Vorteile eines einheitlichen Ansatzes: Vermeidung fragmentierter Cybersicherheit durch eine…

Whitepaper lesen

Report

CrowdStrike als „dominierende Endgerätelösung“ mit „ hervorragender Vision“ ausgezeichnet

Bericht lesen

Whitepaper

Leicht ausnutzbare Cloud-Konfigurationsfehler und wie Sie dieses Risiko minimieren

Whitepaper lesen

Infografik

Die am häufigsten eingesetzten Cloud-Angriffstechniken und deren Abwehr

Infografik ansehen

Whitepaper

Raffinierte Gegner und ihre Umgehungstechniken: Warum Legacy-Virenschutzlösungen ein leichtes Ziel…

Whitepaper lesen

Report

Leader Bei Frost Radar™-Analyse 2022 : Cloudnative Plattform Für Anwendungsschutz…

Bericht lesen

Infografik

CrowdStrike und AWS: Ein defense-in-depth-ansatz zum schutz von Cloud-Workloads

Infografik ansehen

CrowdCast

Bedrohungslandschaft im Gesundheitswesen: Wer sind die Angreifer und welchen Schaden…

CrowdCast anhören

Whitepaper

CrowdStrike-Käuferleitfaden für Plattformen für Cloud-Workload-Schutz (CWPP) 2021

Whitepaper lesen

CrowdCast

Das „Shift Left“-Konzept: Die Sicherheits-aufstellung von Anwendungen verbessern

CrowdCast anhören

CrowdCast

Finance Threat Landscape: So bleiben Sie gegenüber eCrime-Aktivitäten im Finanzwesen…

CrowdCast anhören

CrowdCast

Bedrohungslandschaft im Gesundheitswesen: eCrime-Angriffe können im Jahr 2020 tödlich verlaufen

CrowdCast anhören

CrowdCast

CrowdStrikes Threat Intelligence-Serie Teil 2: Effektive Malware-Abwehr – So geht…

CrowdCast anhören

CrowdCast

CrowdStrikes Threat Intelligence-Serie Teil 3: Gemeinsam stark durch MISP?!

CrowdCast anhören

CrowdCast

CROWDSTRIKES THREAT INTELLIGENCE-SERIE TEIL 1: DIE SANDBOX – WISSEN IST…

CrowdCast anhören

CrowdCast

Bedrohungsaufklärung: Proaktive Abwehr von Gegnern & was Sie darüber wissen…

CrowdCast anhören

Whitepaper

Falcon Complete: Sofortiger hoher Cyber-Sicherheitsreifegrad für Organisationen jeder Größe

Whitepaper lesen

Whitepaper

eBook: Cyber-Risiken - Warum Unternehmen eine neue Sicht auf Cyber-Risiken…

Whitepaper lesen

CrowdCast

Betriebsunterbrechung durch Cyberangriffe – Versicherung, Auswirkungen und Technische Lösungen

CrowdCast anhören

CrowdCast

Die Welt im Wandel: Cyber-Bedrohungen und Incident Response im bewegten…

CrowdCast anhören

Whitepaper

Ressourcen zur Gewährleistung optimaler Sicherheit während der globalen Pandemie

Whitepaper lesen

CrowdCast

Threat Intelligence als Basis einer zeitgemässen Cybersecurity-Strategie

CrowdCast anhören

CrowdCast

Global Threat Report 2020 – Aktuelle Bedrohungslage und Entwicklungen aus…

CrowdCast anhören

Technische Informationen zur Installation, Konfiguration von Richtlinien und mehr finden Sie im CrowdStrike Tech Hub.

Zum Tech Hub